密碼戰爭

| 此條目可能包含原創研究。 |

| 此條目翻譯自英語維基百科,需要相關領域的編者協助校對翻譯。 |

密碼戰爭(英語:Crypto Wars)是一個非正式術語,指美國及盟國政府企圖限制公眾和其他國家的資訊保密,以防其獲得足以抵禦國家情報機構的解密能力之加密技術,所採取的一系列措施。(特別是美國國家安全局(NSA))[4]。該術語有時也指人權與加密的爭端。[5]

美國的密碼技術出口管制[編輯]

冷戰時期[編輯]

在冷戰初期,美國及其盟國制定了一系列詳盡的出口管制法規,旨在防止西方國家陣營的各種重要技術落入敵人手中,特別是東方集團。被歸類為「關鍵(Critical)」的技術,都需要經過授權才能出口。西方各國對出口管制的協調,由輸出管制統籌委員會(CoCOM,又稱巴黎統籌委員會,中文簡稱巴統)負責。[6]

兩類技術受到了保護:只會與軍事(軍需品)有關的技術,以及可以同時具有軍事和商業雙重用途的技術。在美國,前者的出口由國務院管理,後者的由商務部管理。由於在第二次世界大戰後不久,加密市場幾乎完全是軍事市場,因此加密技術及設備(在計算機對密碼學變得重要後,也包括了加密軟件)也被列為美國軍需品清單第十一類—雜項(MISCELLANEOUS ARTICLES)當中(19 FR 7403)。在冷戰時期,西方世界的多國通過巴黎統籌委員會控制了加密技術的出口。[6]

但到了1960年代,金融機構在有線匯款領域的增長需要更強大的商業加密技術。美國政府於1975年發布的資料加密標準(DES)意味着高品質的商用加密將會變得普遍,並會開始出現嚴重的出口管制問題。通常,計算機製造商(例如IBM)以及其大型企業客戶,需要逐案向有關單位申請出口授權許可。

個人電腦普及後[編輯]

隨著個人電腦逐漸普及,加密技術的出口管制已經成為公眾關注的問題。菲爾·齊默爾曼在1991年於網際網路上發布加密軟體PGP[7],成為密碼出口管制方面的首個主要的「個人挑戰」。1990年代,電子商務的發展為相關法規製造了更多壓力。[8]1995年,網景推出安全通訊協定(SSL),被廣泛採用,成為使用公開密鑰加密保護信用卡交易的一種方法。這是後來傳輸層安全性協定(TLS)的前身。

SSL加密採用RC4演算法,密鑰長度為128位。超過40位的密鑰長度在美國出口法規中被視為軍需品,需要申請授權許可。[9]

少於40位的密鑰長度無需單獨申請出口許可 ,因此網景開發了兩個版本的網頁瀏覽器。「北美版」有着完整的128位強度。通過公開SSL安全協議中的88位密鑰,「國際版」的有效密鑰長度減少到40位。即使是在美國,購買北美版也需要經過很麻煩的手續,大多數電腦用戶最終還是購買了「國際」版本, [10][11]一台個人電腦可以在數日內破解40位密鑰。出於相同的原因,IBM的Lotus Notes也發生了類似的情況。[12]

彼得·榮格和其他公民自由主義者、隱私權倡導者所發起的一系列訴訟,加密軟件在美國以外的廣泛可用性,以及許多公司認為對弱加密的負面宣傳限制了其銷售業和電子商務的發展,這使美國放寬了一系列出口管制。最終在1996年由比爾·克林頓總統簽署了13026號行政命令[13],將商業加密從軍需品清單中轉移到商業管制清單。此外該命令指出,從出口管制條例的意義上說,「軟件不應被視為或對待為『技術』」。該命令使美國商務部於2000年修訂出口管理條例,大幅簡化包含加密技術在內的專有和開源軟件的出口。[14]

現今[編輯]

截至2009年,從美國出口非軍事加密算法均由美國商務部工業和安全局(BIS)控制。[15]即使是大眾市場上的產品,仍然存在一些限制,尤其是向流氓國家和恐怖組織的出口。軍用的加密設備、經過TEMPEST認證的電子產品、定製的加密軟件,乃至加密諮詢服務,仍然需要出口許可證[15]:6-7「具有超過64位密鑰長度,面向的大眾市場加密商品,軟體和組件」需要在依法向BIS註冊(75 FR 36494)。以及,出口到大多數國家之前,其他物品需要由BIS進行一次性審查或通知BIS。例如,儘管不需要審查,但在互聯網上公開提供開放源代碼的加密軟件之前,必須通知BIS。[16]出口法規儘管已較1996年以前的標準放寬,但仍然複雜。其他國家[17]有類似的限制,特別是簽署瓦聖納協定的國家。[18]

英國的密碼技術出口管制[編輯]

1996年之前,英國政府會在出口商不願使用比較弱的密碼算法或較短的密鑰長度時,扣留其出口許可證,並且通常不鼓勵採用公鑰密碼算法。[19]一場關於NHS密碼算法的辯論公開了這一點。

相關事件[編輯]

Clipper芯片[編輯]

Clipper晶片組是1990年代生產的用於手機,具有加密功能的晶片組,由NSA開發。該晶片組中有聯邦政府的後門,聯邦政府試圖讓手機製造商採用該晶片組,但沒有成功。該計劃最終在1996年被取消。 [8][20][7]

A5/1(GSM通訊加密)[編輯]

A5/1是在GSM移動電話標準中提供行動通信保密性的一種流密碼。

安全研究人員羅斯·安德森在1994年的報告中說:「在1980年代中期,北約訊號情報機構之間就GSM的加密是否應該擁有較高的安全性,有著激烈的爭論。德國方面認為應該如此,因為的德國邊界有很長一部分與華沙公約組織接壤,但其他北約成員國沒有這個狀況,目前採用的演算法是法國設計。」[21]

根據Jan Arild Audestad教授的說法,在1982年開始的標準化過程中,A5/1最初被提議密鑰長度為128位。在當時,128位的安全性被預計至少能持續15年;而截至2014年,128位仍是安全的。Audestad、Peter van der Arend和托馬斯·豪格表示,英國堅持使用較弱的加密,豪格稱英國代表告訴他這是安全的。為了讓英國特工更容易實現竊聽,英國建議使用48位的密鑰長度,而西德希望使用更強的加密來防止東德間諜活動。最終的折衷的方案的56位密鑰長度。[22]通常意義上,56位長度的密鑰是次,比128位長度的密鑰容易被破解。

DES挑戰[編輯]

在被廣泛採用的資料加密標準(DES)中,IBM最初計劃其密鑰長度為128位。[23]披露的文件指出,NSA曾企圖說服IBM使用48位的密鑰長度。而最終的折衷方案是密鑰長度為64位,其中8位是奇偶校驗位,因此實際有效密鑰長度為56位。[24]DES早在1977年就被認為是不安全的[25],並且在2013年愛德華·史諾登洩漏的文件中表明它實際上很容易被NSA破解,但仍被國家標準技術研究所(NIST)所推薦。DES挑戰是RSA Security發起的一系列蠻力攻擊競賽,目的是強調資料加密標準(DES)缺乏安全性。作為挑戰成功的參賽者之一,電子前哨基金會(EEF)開發了一個專業的DES破解機,暱稱「深譯」(Deep Crack) 。

1997年,NIST開始競選DES的替代品 ,最終在2000年發布了高級加密標準(AES)。[26]截至2019年,AES仍被認為是安全的,NSA認為AES足以保護歸類為「最高機密」級別的信息。[27]

Bullrun計劃[編輯]

由於擔心密碼學的普遍使用,NSA着手暗中影響和削弱加密標準,以及獲取主密鑰——通過協議、法律強制力或是計算機網絡研究(黑客攻擊)的手段。[8][28]

據《紐約時報》報道 :「到了2006年,通過破解保護性的VPN,該局已攻破了三家外國航空公司、一個旅行預訂系統、一個外國政府的核能部門,以及另一個外國政府互聯網服務的通訊系統。到了2010年,英國反制加密的Edgehill計劃已成功破解了30個目標的VPN,而且設立了再破解300個的目標」 [28]

作為Bullrun計劃的一部分,NSA也積極致力於「將安全漏洞插入到目標所使用的商用加密系統、IT系統、網絡和端點通信設備中」。[28]《紐約時報》報道說,隨機數生成器Dual_EC_DRBG包含NSA的一個後門,這使NSA可以通過該隨機數生成器來攻破加密。[29]儘管在該標準發布後不久,Dual_EC_DRBG就已被知曉是一種不安全且緩慢的隨機數生成器,並且在2007年發現了潛在的NSA後門,沒有這些缺陷的隨機數生成器替代品也已經過認證並廣泛可用,但RSA Security仍繼續在公司的BSAFE toolkit和Data Protection Manager產品中使用了Dual_EC_DRBG,直至2013年9月。雖然RSA Security否認有意在BSAFE中插入後門,但其沒有解釋為何在2006和2007年Dual_EC_DRBG的明顯缺陷被發現後仍繼續使用。[30]有自稱內部人士表示,RSA Security接受了NSA的一筆1000萬美元付款,以將該隨機數生成器設為默認設置。[31][32]泄漏的NSA備忘錄中稱這個任務是「需要精妙應對的挑戰」,並寫到「最終, NSA成為了唯一的編撰者。 」。

到2010年,NSA已開發出針對互聯網加密流量的「開創性的手段」。GCHQ的一份文件警告說,「這些手段是信號情報項目中最脆弱的一部分,不慎披露這一簡單的「事實」可能會警醒對手,並立即導致該手段的無效化。」 [28]另一份內部文件指出,「它們不存在『必要知悉』」。包括布魯斯·施奈爾和克里斯托弗·索霍安在內的許多專家紛紛猜測,這是指對RC4的成功攻擊,這種1987年的加密算法仍在至少50%的SSL/TLS的流量中使用,並考慮到RC4有數個已知的弱點,這是一個合理的途徑。[33]其他人則猜測,NSA已獲得破解1024位RSA和迪菲-赫爾曼密鑰交換公鑰的能力。[34]一組研究人員指出,一些非一次性的1024位素數在迪菲-赫爾曼密鑰交換的實現中廣泛重用,且NSA對這些素數進行了預先計算,以利用它們來實時的攻破加密。[35]

Bullrun計劃受到了爭議,因為有觀點認為,NSA在其NOBUS(Nobody but us)政策下故意插入或自己保留漏洞而不披露,會影響守法的美國公民以及NSA的目標。[36]從理論上講,國家安全局有兩個工作:防止影響美國的漏洞,以及發現以打擊美國為目標的漏洞;但是正如布魯斯·施奈爾所論證的,NSA似乎優先考慮發現(甚至創建)並自行保留而不披露漏洞。布魯斯·施奈爾呼籲將NSA分解,以使負責加強加密的小組不會屈服於想要攻破其目標之加密的小組。[37]

智能手機的上存儲數據的加密[編輯]

在2013年,美國前中央情報局雇員愛德華·斯諾登爆出稜鏡計劃後,很多分析認為該稜鏡計劃透露出,情報機構可合法地命令Google和蘋果公司繞開特定Android或iOS智能手機上的數據加密措施被人們所知。[38][39][40]對此,Google和蘋果公司在2014年左右重新設計了其加密方式,使他們也沒有能力繞過加密,僅在知曉用戶密碼的前提下才能解鎖手機。[41][42]

即是有逮捕令時也無法訪問嫌犯的數據,這對執法人員來說是難以接受的,包括奧巴馬政府的總檢察長埃里克·霍爾德[43][43]在內的各個執法官員均對此強烈譴責。最具代表性的一則回應是,芝加哥警察部門說:「蘋果手機將成為戀童癖的首選」。[44]《華盛頓郵報》發表社論,堅持「智能手機用戶必須接受,只要搜索令有效,用戶就不可以凌駕於法律之上」,並且在同意後門受到普遍的不歡迎之後,建議利用一個「金鑰匙(golden key)」形式的後門,來讓警察憑手令解鎖數據。[45][46]

聯邦調查局局長詹姆士·柯米列舉了一些案例以支持解密智能手機的需求的看法。[47]

布魯斯·施奈爾將加密智能手機存儲數據的權利爭議稱為「第二次密碼戰爭」(Crypto Wars II),[48]而科利·多克托羅稱其為「密碼戰爭的復興」(Crypto Wars redux)。[49]

美國加利福尼亞州[5][50]和紐約州[51]皆有議員提出法案,提議禁止銷售採用不可破解的加密技術的智能手機。截至2016年2月,尚無任何法案通過。

2016年2月,聯邦調查局獲得一份法院命令,要求蘋果公司開發並進行數位簽章一份新軟件,以使聯邦調查局能夠解鎖在2015年聖貝納迪諾槍擊案中其中一名槍手處提取的iPhone 5c。[52]蘋果對此命令提出質疑。最終,FBI雇用了第三方人員來破解該手機。另見蘋果公司與聯邦調查局加密爭端。[53][54]

2016年4月,黛安·范士丹和理查·波爾提出了一項十分含糊的法案,該法案可能使所有形式的強加密被定性為刑事犯罪。[55][56][57]

2019年12月, 美國參議院司法委員會舉行了一次關於加密和合法訪問的聽證會,重點是智慧型手機上存儲的加密資料。地方檢察官Cyrus Vance Jr.,Matt Tait教授,蘋果公司的Erik Neuenschwander和Facebook的Jay Sullivan作證。主席林賽·格雷厄姆在開幕詞中表示:「我們所有人都希望使用能夠保護我們隱私的設備。(all of us want devices that protect our privacy.)」 他還說,執法部門應該能夠讀取設備上存儲的加密數據,並威脅說如果必要的話,可以通過立法「你們要想辦法做到這件事,否則我們就會幫你們去做。(You’re going to find a way to do this or we’re going to do this for you.)」。"[58][59]

配備端到端加密和負責任加密的消息軟件[編輯]

2017年10月,美國司法部副部長Rod Rosenstein呼籲將「負責任的加密」作為一項解決方案[60]來解決日益「走入暗處」的問題。[61]此術語意指法院命令和警察措施中的「竊聽」正日益無效化,因為強有力的端到端加密已越來越多地添加到廣泛使用的即時通訊軟件中。負責任的加密意味着公司需要引入密鑰託管,使他們可以在客戶忘記密碼的情況下為其提供一種恢復其加密數據的方式,從而避免永久丟失。按照Rosenstein的論證,這種局面下只留給用戶無奈是不負責任的。作為有益的副作用,指示通訊軟體業者解密數據,然後公司將能夠遵守命令提供這些數據。由業者而不是政府機構從回收來的關鍵證物解析出存儲數據,被視為一個額外的保障措施。

「前門」(多重託管)[編輯]

2015年,國家安全局局長Michael S. Rogers建議在加密中引入「前門」而不是「後門」來進一步分權密鑰託管。[62][63]這樣,密鑰將分為兩半,其中一半由政府機構保存,另一半由負責加密產品的公司保存。如此,政府仍必須獲得搜查令才能從公司取得另一半密鑰,並且該公司也無法濫用密鑰託管之權來訪問用戶數據。專家們沒有留下深刻印象。[64]

輕量級加密[編輯]

2018年,NSA推廣了「輕量級加密」的使用,尤其是其面向的物聯網設備的密碼算法Simon和Speck。[65]但由於密碼學專家委員會的嚴厲批評,激起了人們對NSA擁有如何破解攻破這些算法的非公開方法的擔憂,這些密碼算法的ISO標準化嘗試失敗了。[66]

2015年英國呼籲禁止無「後門」的加密算法[編輯]

在2015年查理週刊總部槍擊案發生後,時任英國首相戴維·卡梅倫呼籲取締非後門加密技術,稱不應有「我們無法閱覽」的「通信方式」。[7][67][68][69][70]美國總統奧巴馬對此觀點表示贊同。[71][72][73]

參見[編輯]

參考文獻[編輯]

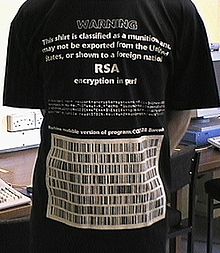

- ^ perl RSA "munitions" T-Shirt homepage. [2020-02-14]. (原始內容存檔於2020-02-18).

- ^ UK shirt design. [2020-02-14]. (原始內容存檔於2020-01-29).(T恤設計的說明)

- ^ Munitions T-shirt. [2020-02-14]. (原始內容存檔於2020-02-18).(含有T-恤的正反面照片)

- ^ The Crypto Wars: Governments Working to Undermine Encryption. Electronic Frontier Foundation. [2019-11-12]. (原始內容存檔於2019-11-18).

- ^ 5.0 5.1 【加密戰爭】加州反加密法案胎死腹中 下場硬仗在美國國會. The News Lens關鍵評論網. [2020-02-16]. (原始內容存檔於2020-02-16).

- ^ 6.0 6.1 仲利波、趙婧琳 西安交通大學法學院. 美国密码技术的出口管制法律制度研究. 信息安全研究.

- ^ 7.0 7.1 7.2 加密禁令会扼杀英国的比特币商业么?. 巴比特. [2020-02-19]. (原始內容存檔於2020-02-19).

- ^ 8.0 8.1 8.2 Ranger, Steve. The undercover war on your internet secrets: How online surveillance cracked our trust in the web. TechRepublic. 24 March 2015 [2016-06-12]. (原始內容存檔於2016-06-12). 引用錯誤:帶有name屬性「RangerSteve1」的

<ref>標籤用不同內容定義了多次 - ^ SSL by Symantec - Learn How SSL Works - Symantec. verisign.com. [2019-11-12]. (原始內容存檔於2012-05-09).

- ^ 曷歇. 讓您上網購物更加安心-Fortify for Netscape. Run!PC. 1999 年 2 月份.

- ^ Installation Options. [2017-03-30]. (原始內容存檔於1997-07-09).

- ^ Crypto: How the Code Rebels Beat the Government—Saving Privacy in the Digital Age, Steven Levy, Penguin, 2001

- ^ Administration of Export Controls on Encryption Products (PDF). Federalregister.gov. [2016-06-11].

- ^ Revised U.S. Encryption Export Control Regulations (January 2000). Electronic Privacy Information Center. US Department of Commerce. January 2000 [2014-01-06]. (原始內容存檔於2013-08-23).

- ^ 15.0 15.1 Robin Gross. Regulations (PDF). gpo.gov. [2014-10-24]. (原始內容存檔 (PDF)於2010-12-03).

- ^ U. S. Bureau of Industry and Security - Notification Requirements for "Publicly Available" Encryption Source Code. Bis.doc.gov. 2004-12-09 [2009-11-08]. (原始內容存檔於2002-09-21).

- ^ Participating States - The Wassenaar Arrangement. Wassenaar.org. [11 June 2016]. (原始內容存檔於2012-05-27).

- ^ Wassenaar Arrangement on Export Controls for Conventional Arms and Dual-Use Goods and Technologies: Guidelines & Procedures, including the Initial Elements (PDF). Wassenaar.org. December 2009 [2016-06-11]. (原始內容存檔 (PDF)於2011-05-14).

- ^ Ross Anderson FRS FREng - Keys Under Doormats. Cambridge University Mathematics Faculty. 7/03/2017., [2019-11-12], (原始內容存檔於2020-06-02) (中文(中國大陸))

- ^ 中美IT産品的「後門」之爭. 日經中文網. 2018-03-30 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ https://groups.google.com/groups?selm=2ts9a0%2495r%40lyra.csx.cam.ac.uk

- ^ Sources: We were pressured to weaken the mobile security in the 80's. Aftenposten. [2019-11-12]. (原始內容存檔於2016-04-25).

- ^ Stallings, W.: Cryptography and network security: principles and practice. Prentice Hall, 2006. p. 73

- ^ Stanford Magazine. Keeping Secrets. Medium. [2019-11-12]. (原始內容存檔於2016-05-22).

- ^ Diffie, Whitfield; Hellman, Martin E. Exhaustive Cryptanalysis of the NBS Data Encryption Standard (PDF). Computer. June 1977, 10 (6): 74–84 [2019-11-12]. doi:10.1109/C-M.1977.217750. (原始內容存檔 (PDF)於2014-02-26).

- ^ Commerce Department Announces Winner of Global Information Security Competition (頁面存檔備份,存於網際網路檔案館). Nist.gov (1997-09-12). Retrieved on 2014-05-11.

- ^ Lynn Hathaway. National Policy on the Use of the Advanced Encryption Standard (AES) to Protect National Security Systems and National Security Information (PDF). June 2003 [2011-02-15]. (原始內容 (PDF)存檔於2010-11-06).

- ^ 28.0 28.1 28.2 28.3 NSA暗中开发强大信息解码技术. 紐約時報中文網. [2020-02-14]. (原始內容存檔於2020-02-14).

- ^ New York Times provides new details about NSA backdoor in crypto spec. Ars Technica. [2019-11-12]. (原始內容存檔於2016-12-25).

- ^ Matthew Green. RSA warns developers not to use RSA products. [2019-11-12]. (原始內容存檔於2013-10-10).

- ^ Menn, Joseph. Exclusive: Secret contract tied NSA and security industry pioneer. San Francisco: Reuters. December 20, 2013 [December 20, 2013]. (原始內容存檔於2015-09-24).

- ^ Reuters in San Francisco. $10m NSA contract with security firm RSA led to encryption 'back door' | World news. theguardian.com. 2013-12-20 [2014-01-23]. (原始內容存檔於2014-01-25).

- ^ That earth-shattering NSA crypto-cracking: Have spooks smashed RC4?. theregister.co.uk. [2019-11-12]. (原始內容存檔於2019-12-23).

- ^ Lucian Constantin. Google strengthens its SSL configuration against possible attacks. PCWorld. 19 November 2013 [2019-11-12]. (原始內容存檔於2019-09-21).

- ^ Adrian, David; Bhargavan, Karthikeyan; Durumeric, Zakir; Gaudry, Pierrick; Green, Matthew; Halderman, J. Alex; Heninger, Nadia; Springall, Drew; Thomé, Emmanuel; Valenta, Luke; VanderSloot, Benjamin; Wustrow, Eric; Zanella-Béguelin, Santiago; Zimmermann, Paul. Imperfect Forward Secrecy: How Diffie-Hellman Fails in Practice (PDF). October 2015 [2019-11-12]. (原始內容 (PDF)存檔於2020-02-27).

- ^ Meyer, David. Dear NSA, Thanks for Making Us All Insecure. Bloomberg.com. [11 June 2016]. (原始內容存檔於2018-12-15).

- ^ Schneier on Security. Schneier.com. [2016-06-11]. (原始內容存檔於2016-05-21).

- ^ 安卓被曝植入棱镜 三星HTC等手机都被监控. 快科技. 2013-07-16 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ 臉書Google允許NSA進入系統監控. 新頭殼. 2013-09-09 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ 如何保護隱私?史諾登建議你不要用Dropbox、facebook、Google. T客邦. 2014-10-14 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ Matthew Green. A Few Thoughts on Cryptographic Engineering. cryptographyengineering.com. [2019-11-12]. (原始內容存檔於2014-10-09).

- ^ Keeping the Government Out of Your Smartphone. American Civil Liberties Union. [2019-11-12]. (原始內容存檔於2015-04-02).

- ^ 43.0 43.1 U.S. attorney general criticizes Apple, Google data encryption. Reuters. [2019-11-12]. (原始內容存檔於2015-09-30).

- ^ FBI blasts Apple, Google for locking police out of phones. Washington Post. [2019-11-12]. (原始內容存檔於2020-02-10).

- ^ Compromise needed on smartphone encryption. Washington Post. [2019-11-12]. (原始內容存檔於2020-02-21).

- ^ Washington Post's Clueless Editorial On Phone Encryption: No Backdoors, But How About A Magical 'Golden Key'?. Techdirt. [2019-11-12]. (原始內容存檔於2020-02-21).

- ^ The FBI Director's Evidence Against Encryption Is Pathetic - The Intercept. The Intercept. [2019-11-12]. (原始內容存檔於2015-08-11).

- ^ Schneier on Security. schneier.com. [2019-11-12]. (原始內容存檔於2019-12-12).

- ^ Cory Doctorow. Crypto wars redux: why the FBI's desire to unlock your private life must be resisted. the Guardian. October 9, 2014 [2019-11-12]. (原始內容存檔於2019-09-23).

- ^ Farivar, Cyrus. Yet another bill seeks to weaken encryption-by-default on smartphones. Ars Technica. 2016-01-21 [2016-06-11]. (原始內容存檔於2016-06-21).

- ^ Farivar, Cyrus. Bill aims to thwart strong crypto, demands smartphone makers be able to decrypt. Ars Technica. 2016-01-14 [2016-06-11]. (原始內容存檔於2016-06-01).

- ^ 一篇文章看懂苹果和FBI四大回合的交锋. 騰訊網. 2016-03-29 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ FBI再求苹果解锁iPhone,机主在美海军基地枪杀三人. 電子工程專輯. 2020-01-08 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ “苹果FBI大战”戏剧性结束:第三方破解了恐怖分子的iPhone,但留下了这四个疑问. 品玩. 2016-03-30 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ Dustin Volz and Mark Hosenball. Leak of Senate encryption bill prompts swift backlash. Reuters. April 8, 2016 [2019-11-12]. (原始內容存檔於2016-04-08).

- ^ Senate bill effectively bans strong encryption. The Daily Dot. [2019-11-12]. (原始內容存檔於2016-06-17).

- ^ 'Leaked' Burr-Feinstein Encryption Bill Is a Threat to American Privacy. Motherboard. [2019-11-12]. (原始內容存檔於2016-12-23).

- ^ Senators threaten to regulate encryption if tech companies won’t do it themselves. CNBC. December 10, 2019 [2020-02-14]. (原始內容存檔於2020-03-03) (英語).

- ^ 苹果代表出席参议院听证会 再为iPhone加密技术辩护. 新浪網. 2019-12-14 [2020-02-17]. (原始內容存檔於2019-12-14).

- ^ 存档副本. [2019-11-12]. (原始內容存檔於2019-10-25).

- ^ 存档副本. [2019-11-12]. (原始內容存檔於2019-11-01).

- ^ 美国安局长:加密数字产品应给政府留“前门”. 新華網. 2015-02-24 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ 存档副本. [2019-11-12]. (原始內容存檔於2020-06-13).

- ^ Fisher, Dennis. Crypto ‘Front Door’ Debate Likely to Go On For Years. Threatpost. 21 April 2015 [14 September 2018]. (原始內容存檔於2019-02-03).

- ^ Beaulieu, Ray; Shors, Douglas; Smith, Jason; Treatman-Clark, Stefan; Weeks, Bryan; Winger, Louis. Simon and Speck: Block Ciphers for the Internet of Things (PDF). 2015-07-09 [2017-11-23]. (原始內容 (PDF)存檔於2017-12-01).

- ^ 存档副本. [2019-11-12]. (原始內容存檔於2019-12-13).

- ^ BBC News - Can the government ban encryption?. BBC News. [2019-11-12]. (原始內容存檔於2019-06-06).

- ^ UK prime minister wants backdoors into messaging apps or he’ll ban them. Ars Technica. [2019-11-12]. (原始內容存檔於2019-07-09).

- ^ 卡梅伦要禁止类似的iMessage和WhatsApp的加密应用程序. NakedSecurity. 2015-01-14 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ 法国《查理周刊》遇袭 英国首相决定在连任后禁用WhatsApp. 觀察者網. 2015-01-13 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ President Obama Meets with the Prime Minister of the United Kingdom. Youtube. [2015-01-17]. (原始內容存檔於2015-01-17).

- ^ 奥巴马表态支持卡梅伦:科技公司应当设置后门. 環球網、新浪科技. 2015-01-17 [2020-02-17]. (原始內容存檔於2020-02-17).

- ^ Danny Yadron. Obama Sides with Cameron in Encryption Fight. WSJ. [2019-11-12]. (原始內容存檔於2015-01-24).